UC Browser trên Android phát hiện lỗ hổng Man-in-the-Middle cực kỳ nguy hiểm

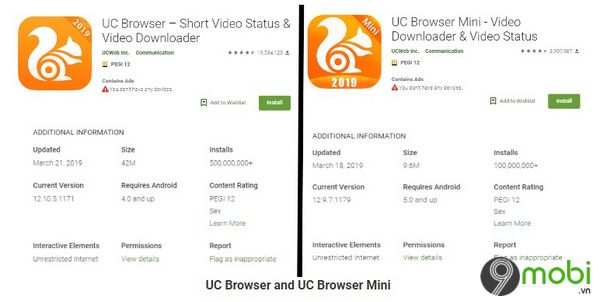

UC Browser và phiên bản Mini đã đạt hơn 600 triệu lượt tải trên Google Play - một con số khổng lồ khiến chúng trở thành mục tiêu hấp dẫn cho tin tặc.

Bleepingcomputer tiết lộ, kẻ tấn công lợi dụng lỗ hổng để đưa các module độc hại vào thiết bị nạn nhân thông qua kênh tải xuống không an toàn, bỏ qua cơ chế bảo vệ của Google Play.

Google khẳng định trong tài liệu chính sách bảo mật: các ứng dụng trên Play Store không được phép tự ý cập nhật hay thay đổi bằng bất kỳ phương thức nào ngoài hệ thống của Google, đặc biệt nghiêm cấm tải mã thực thi từ nguồn bên ngoài.

Doctor Web phát hiện UC Browser có cơ chế tải xuống ngầm các thành phần phụ trợ từ Internet, nhận lệnh từ máy chủ C&C để cập nhật thư viện và module mới - một hành vi vi phạm nghiêm trọng chính sách bảo mật.

Người dùng có thể trở thành nạn nhân thông qua những cuộc tấn công Man-in-the-Middle tinh vi

Dù chưa ghi nhận trường hợp cụ thể, UC Browser và phiên bản Mini có khả năng tải các module phụ trợ từ máy chủ bên ngoài, tiềm ẩn nhiều rủi ro bảo mật khó lường cho người dùng.

Nhóm nghiên cứu Doctor Web cảnh báo: "Không thể loại trừ khả năng tin tặc sẽ lợi dụng cơ chế cập nhật này để phát tán mã độc trên diện rộng, đe dọa hàng trăm triệu thiết bị Android".

Lỗ hổng trong cơ chế cập nhật của UC Browser có thể bị lợi dụng để thực hiện tấn công MitM, thậm chí cho phép kẻ xấu thực thi mã từ xa, đặc biệt nguy hiểm khi ứng dụng giao tiếp với máy chủ qua giao thức HTTP không mã hóa.

Các thành phần độc hại có thể lợi dụng kênh giao tiếp giữa ứng dụng và máy chủ để điều khiển UC Browser tải xuống những module nguy hiểm từ các server do chúng kiểm soát.

Các module này sẽ tự động chạy trên thiết bị mà không qua bất kỳ kiểm tra bảo mật nào, với giả định mặc định rằng chúng an toàn khi được tải từ máy chủ của nhà phát triển.

Nhóm nghiên cứu Doctor Web đã công bố video minh họa chi tiết cuộc tấn công MiTM, trong đó nạn nhân khi muốn xem file PDF buộc phải tải plugin từ máy chủ cập nhật của UC Browser.

Các chuyên gia đã chặn thông báo gửi đến máy chủ và thay thế bằng module giả mạo hiển thị thông điệp "PWNED!" trên thiết bị nạn nhân, chứng minh tính nghiêm trọng của lỗ hổng.

UC Browser Mini cũng sử dụng cơ chế cập nhật tương tự, bỏ qua hệ thống chính thức của Play Store để tải các module bổ sung - một hành vi vi phạm chính sách bảo mật của Google.

Phiên bản UC Browser dành cho máy tính cũng không tránh khỏi nguy cơ bảo mật

BleepingComputer xác nhận phiên bản PC của UC Browser cũng dễ bị tấn công MiTM, tạo điều kiện cho tin tặc cài đặt các tiện ích mở rộng độc hại lên máy tính người dùng.

Phiên bản UC Browser trên máy tính buộc người dùng tải các module bổ sung để xem file PDF, với các tiện ích mở rộng Chrome được tải xuống từ máy chủ Trung Quốc qua kênh HTTP không mã hóa - một lỗ hổng bảo mật nghiêm trọng.

Các nhà nghiên cứu đã báo cáo lỗ hổng tới cả Google và UCWeb Inc. (công ty mẹ của UC Mobile), cung cấp đầy đủ bằng chứng về các điểm yếu bảo mật trong UC Browser và phiên bản Mini.

Mặc dù vấn đề đã được báo cáo, cả hai ứng dụng vẫn hoạt động bình thường và tiếp tục tải các thành phần mới mà không qua Google Play. Chúng tôi khuyến cáo người dùng nên gỡ bỏ UC Browser trên Android ngay lập tức để bảo vệ thiết bị.

Có thể bạn quan tâm

Hướng dẫn vào chế độ Recovery trên điện thoại Android một cách dễ dàng

Hướng dẫn sửa lỗi 'There was a problem sending a command to the program' khi mở file Excel

Top 5 dịch vụ trang trí tiệc cưới đẹp và ấn tượng nhất tại quận Long Biên, Hà Nội

Cách chỉnh sửa độ sáng, màu sắc, độ tương phản và nén ảnh trong Word.

Hướng dẫn chi tiết cách thay đổi công cụ tìm kiếm mặc định trên Google Chrome